Hackers Việt Nam đánh cắp thông tin người dùng thông qua triển khai Python trên Facebook Messenger

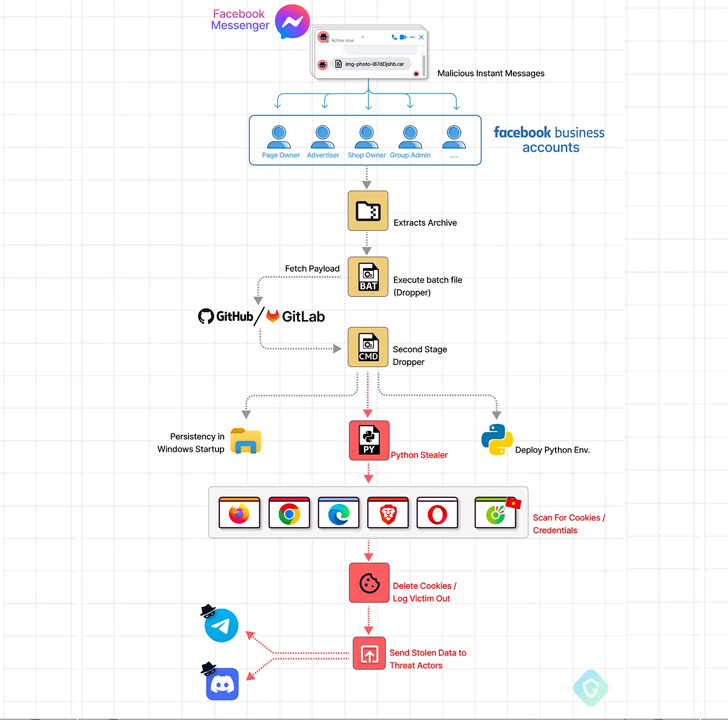

Gần đây đã xuất hiện một hình thức tấn công lừa đảo mới - bằng cách lợi dụng Facebook Messenger để phát tán những tin nhắn chứa các tệp đính kèm độc hại từ các tài khoản Facebook giả mạo (clone, via) hướng tới việc đánh cắp tài khoản mục tiêu.

Cuối tuần trước, Guardio Labs đã công bố một phân tích chi tiết. Nhà nghiên cứu Oleg Zaytsev cho biết: "Một lần nữa các hackers Việt Nam đã sử dụng phương thức tấn công bằng tệp đính kèm, tệp nén nhỏ chứa một công cụ đánh cắp mạnh mẽ bằng Python để phát tán trong một quy trình nhiều giai đoạn với đầy đủ các phương pháp che giấu hiệu quả và đơn giản".

Trong chiến dịch MrTonyScam, các đối tượng tiềm năng sẽ nhận được những tin nhắn lôi kéo họ nhấp vào các tệp đính kèm chứa file Rar và Zip, hướng tới việc tải về và thực thi trực tiếp các mã nguồn từ kho lưu trữ Github hoặc Gitlab.

Payload này là một tệp lưu trữ khác chứa tệp CMD, được viết bằng Python và bị xáo trộn để lọc tất cả cookies và thông tin đăng nhập từ các trình duyệt web khác nhau, sau đó được gửi đến điểm cuối API Telegram hoặc Discord được kiểm soát bởi các hacker.

Tin tặc đã xử lí rất tinh vi - xóa tất cả cookie và đăng xuất khỏi tài khoản sau khi đánh cắp. Khi đó, hacker chiếm quyền điều khiển phiên của người dùng bằng cách sử dụng cookie bị đánh cắp dể thay đổi mật khẩu và chiếm quyền kiểm soát chúng. Những liên kết nguy hiểm xuất phát từ sự hiện diện của các tham chiếu ngôn ngữ tiếng Việt trong mã nguồn của trình đánh cắp và bao gồm cả Cốc Cốc.

Dù trên thực tế, việc kích hoạt mã độc đòi hỏi sự tương tác của người dùng để tải xuống file và giải nén, thực thi tệp đính kèm , nhưng theo Guardio Labs, tỉ lệ thành công rất cao khi ước tính cứ 250 nạn nhận thì có 1 người sẽ bị nhiễm trong vòng 1 tháng.( Dựa trên phần lớn các báo cáo của Mỹ, Úc, Canada, Pháp, Đức, Indonesia, Nhật Bản, Nepal, Tây Ban Nha, Philipines và Việt Nam)

Zaytsev cho biết: "Những tài khoản Facebook nổi tiếng và có nhiều lượt follows đều có thể dễ dàng kiếm trên chợ đen" . Bằng công cụ này, tin tặc có thể sử dụng để tiếp cận nhiều đối tượng hơn nhằm truyền bá và phát tán các mã độc.

Chiến dịch được tiết lộ vài ngày sau khi Withsecure và Zscaler ThreatLabz trình bày chi tiết các chiến Ducktail và Duckport mới nhắm tới mục tiêu là các tài khoản Meta Business và Facebook bằng cách sử dụng chiến thuật đăng độc hại. Việt Nam được cho là trung tâm của các mối đe doạn này và mức độ chồng chéo cao về năng lực cũng như cơ sở hạ tầng và nạn nhân cho thấy mối quan hệ chặt chẽ, tích cực giữa các yếu tố đe dọa các nhau, chia sẻ tool và TTPs giữa các nhóm tin tặc - tương tự như mô hình ransomware-as-service tập trung vào các nền tảng mạng xã hội như Facebook.

Nguồn: https://thehackernews.com/2023/09/vietnamese-hackers-deploy-python-based.html